Но кто бы мог подумать, что электронному чуду техники свойственны болезни похожие на человеческие. Он, так же как и человек может подвергнуться атаке «вируса» но компьютерного. И если не принять мер, компьютер скоро «заболеет» т.е. начнет выполнять неправильные действия или вообще «умрет» т.е. повреждения нанесенные «вирусом» окажутся очень серьезными. О том что такое компьютерные вирусы и как с ними бороться пойдет речь далее.

Что такое компьютерный вирус?

На сегодняшний день можно выделить несколько основных типов вредоносных программ:

- класический компьютерный вирус;

- троян или троянский конь (troj) ;

- червь (worm) ;

- шпион или spy, keyloger ;

- rootkit ;

- bot или zombie.

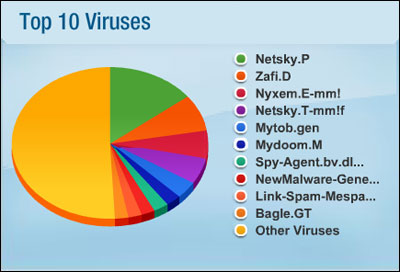

В свое время наибольшую распостраненность имели именно класические вирусы - но их создатели редко задавались конкретной целью навредить конечному пользователю, а скорее создавались из позновательных целей. Нынешние же вирусописатели преследуют абсолютно четкие и понятные цели - деньги, и их «детища» стали куда опаснее своих предшественников. Итак позвольте представить самых опасных хищников сегодняшнего информационного пространства - это Трояны и Черви.

Троян или troj получил свое название благодаря сходству между методом заражения и знаменитым тактическим ходом при осаде Трои. Пример заражения трояном - вам приходит письмо от некой «знакомой» с текстом: - «Привет! Я только вернулась с моря - так клево отдохнула! Вот мои фотки - посмотри.», и вложенными фаилами с расширением «.JPG ». Вот эти самые фаилы это и есть троянский конь в недрах которого спрятан вредоносный код . Наиболее часто встречающиеся источники заражения - электронная почта, сайты знакомств, сайты с музыкой, сайты с бесплатным ПО. Что делает «троян »? Как правило его задача открыть путь для остальных вирусов, выступить первым плацдармом. Как избежать заражения «трояном»? Здесь все как в жизни - предохраняйтесь и избешайте случайных связей =). Это правило справедливо для любых вирусов и другого вредоносного ПО. Если вам прислали электронное письмо - прежде чем смотреть вложенные фаилы проверьте отправителя, сохраните вложение на компьютер и проверьте его антивирусом, и только после этого открывайте.

Червь или Worm - особенность этих программ в эволюции и автономности. Червь попадая на компьютер как правило атакует почтовые программы и интернет пейджеры. После получения доступа к почте или пейджеру он начинает рассылать письма/сообщения содержащие видоизмененную версию самого себя. После чего либо самоликвидируется, либо заражает запускаемые фаилы (EXE, COM, BAT) . Поскольку вирус самоизменяется то до момента определения его в базе вашего антивируса он неуязвим. Вот почему сегодня лицензионный антивирус это насущная потребность любого владельца ПК.

Компьютерный вирус - это специально написанная небольшая по размерам программа, которая может «приписывать» себя к другим программам (т.е. «заражать» их), а также выполнять различные нежелательные действия на компьютере. Программа, внутри которой находится вирус, называется зараженной. Когда такая програmmа начинает работу, то сначала управление получает вирус. Вирус находит и «заражает» другие программы, а также выполняет какие-нибудь вредные действия (например, портит файлы или таблицу размещения файлов (FAT) на диске, «засоряет» оперативную память и т.д.). Для маскировки вируса действия по заражению других программ и нанесению вреда могут выполняться не всегда, а скажем, при выполнении определенных условий. После того как вирус выполнит нужные ему действия, он передает управление той програmmе, в которой он находится, и она работает как обычно. Тем самым внешне работа зараженной програmmы выглядит так же, как и незараженной.

Многие разновидности вирусов

устроены так, что при запуске зараженной программы, вирус остается в памяти компьютера

и время от времени заражает программы и выполняет нежелательные действия на компьютере.

Все действия вируса могут выполняться очень быстро и без выдачи каких либо сообщений, по этому пользователю очень трудно, практически невозможно, определить, что в компьютере происходит что-то необычное.

Пока на компьютере заражено относительно мало программ, наличие вируса может быть практически незаметным.

Однако по прошествии некоторого времени на компьютере начинает твориться что-то странное, например:

- некоторые программы перестают работать или начинают работать неправильно;

- на экран выводятся посторонние сообщения, символы и т.д.;

- работа на компьютере существенно замедляется;

- некоторые файлы оказываются испорченными и т.д.

К этому моменту, как правило, уже достаточно много (или даже большинство) тех программ, с которыми вы работаете, являются зараженными вирусом, а некоторые файлы и диски - испорченными. Более того, зараженные программы с Вашего компьютера могли быть уже перенесены с помощью дискет или локальной сети на компьютеры ваших коллег и друзей.

Некоторые вирусы ведут себя очень коварно. Они вначале незаметно заражают большое числопрограmm и дисков, а затем наносят очень серьезные повреждения, например, форматируют весь жесткий диск на компьютере, естественно после этого восстановить данные бывает просто невозможно. А бывают вирусы, которые ведут себя очень скрытно, и портят понемногу данные на жестком диске или сдвигают таблицу размещения файлов (FAT) .

Таким образом, если не принимать мер по защите от вируса, то последствия заражения могут быть очень серьезными. Например, в начале 1989г. вирусом, написанным американским студентом Моррисом, были заражены и выведены из строя тысячи компьютеров, в том числе принадлежащих министерству обороны США. Автор вируса был приговорен судом к трем месяцам тюрьмы и штрафу в 270 тыс. дол. Наказание могло быть и более строгим, но суд учел, что вирус не портил данные, а только размножался.

Для того, чтобы программа-вирус была незаметной, она должна иметь небольшие размеры

. По этому вирусы пишут обычно на низкоуровневых языках Ассемблер или низкоуровневыми командами языка СИ.

Вирусы пишутся опытнымипрограmmистами или студентами просто из любопытства или для отместки кому-либо или предприятию, которое обошлось с ними недостойным образом или в коммерческих целях или в целях направленного вредительства. Какие бы цели не преследовал автор, вирус может оказаться на вашем компьютере и постарается произвести те же вредные действия, что и у того, для кого он был создан.

Следует заметить, что написание вируса - не такая уж сложная задача, вполне доступная изучающему програmmирование студенту. Поэтому еженедельно в мире появляются все новые и новые вирусы. И многие из них сделаны в нашей стране.

Испорченные и зараженные файлы

Компьютерный вирус может испортить, т.е. изменить ненадлежащим образом, любой файл на имеющихся в компьютере дисках. Но некоторые виды файлов вирус может «заразить». Это означает, что вирус может «внедриться» в эти файлы, т.е. изменить их так, что они будут содержать вирус, который при некоторых обстоятельствах может начать свою работу.

Следует заметить, что тексты программ и документов, информационные файлы баз данных, таблицы табличных процессоров и другие аналогичные файлы не могут быть заражены обычным вирусом, он может их только испортить. Заражение подобных файлов делается только Макро-вирусами. Эти вирусы могут заразить даже ваши документы.

Загрузчик операционной системы и главная загрузочная запись жесткого диска. Вирусы, поражающие эти области, называются загрузочными или BOOT-вирусами. Такой вирус начинает свою работу при начальной загрузке компьютера и становится резидентными, т.е. постоянно находится в памяти компьютера. Механизм распространения - заражение загрузочных записей вставляемых в компьютер дискет. Часто такие вирусы состоят из двух частей, поскольку загрузочная запись имеет небольшие размеры и в них трудно разместить целикомпрограmmу вируса. Часть вируса располагается в другом участке диска, например в конце корневого каталога диска или в кластере в области данных диска (обычно такой кластер объявляется дефектным, чтобы исключить затирание вируса при записи данных).

Драйверы устройств Файлы, указываемые в предложении DEVICE файла CONFIG.SYS. Вирус, находящийся в них начинает свою работу при каждом обращении к соответствующему устройству. Вирусы, заражающие драйверы устройств, очень мало распространены, поскольку драйверы редко переписывают с одного компьютера на другой. То же относится и к системным файлам DOS (MSDOS.SYS и IO.SYS) - их заражение также теоретически возможно, но для распространения вируса малоэффективно.

Как правило, каждая конкретная разновидность вируса может заражать только один или два типа файлов. Чаще всего встречаются вирусы, заражающие исполняемые файлы. На втором месте по распространенности загрузочные вирусы. Некоторые вирусы заражают и файлы, и загрузочные области дисков. Вирусы, заражающие драйверы устройств, встречаются крайне редко, обычно такие вирусы умеют заражать и исполняемые файлы.

Классификация вирусов

Вирусы можно делить на классы по разным признакам. Вот, например, по признаку вероломности:

- вирусы, моментально поражающие компьютер , форматируют жесткий диск, портят таблицу размещения файлов, портят загрузочные сектора, стирают так называемое Flash-ПЗУ (где находится BIOS) компьютера (вирус «Чернобыль»), другими словами, как можно быстрее наносят непоправимый урон компьютеру. Сюда же можно отнести и результаты обид програmmистов, пишущих вирусы, на антивирусные программы. Имеются в виду так называемые аллергии на определенные антивирусные программы. Эти вирусы достаточно вероломны. Вот, например, аллергия на Dr.Web при вызове этой программы, не долго думая, блокирует антивирус, портит все, что находится в директории с антивирусом и C:WINDOWS. В результате приходится переустанавливать операционную систему и затем бороться с вирусом другими средствами.

- вирусы, рассчитанные на продолжительную жизнь в компьютере . Они постепенно и осторожно заражают программу за программой, не афишируя, свое присутствие и производят подмену стартовых областей программ на ссылки к месту, где расположено тело вируса. Кроме этого они производят незаметное для пользователя изменение структуры диска, что даст о себе знать, только когда некоторые данные уже будут безнадежно утеряны (например, вирус "OneHalf-3544","Yankey-2C«).

По признаку способов передачи и размножения тоже можно провести разделение.

Раньше вирусы в основном поражали только исполняемые файлы (с расширениями .com и .exe ). Действительно, ведь вирус это программа и она должна выполняться.

Теперь вирусы отправляют электронной почтой как демонстрационные программки или как картинки, например, если по электронной почте пришел файл «PicturesForYou.jpg», не спешите его смотреть, тем более что он пришел неизвестно откуда. Если посмотреть на название повнимательнее, то окажется, что оно имеет еще 42 пробела и действительное расширение.exe. То есть реально полное имя файла будет таким:

«PicturesForYou.jpg .exe». Теперь любому понятно, что на самом деле несет в себе эта картинка. Это не файл рисунка, который при активизации вызывает просмотрщик рисунков, а наглый чуточку завуалированный вирус, который только и ждет когда его активизируют щелчком мыши или нажатием клавиши. Такой вирус вы сами загружаете себе на компьютер, под оболочкой какой-нибудь картинки, как «Троянского коня

». Отсюда и жаргонное название таких вирусов как «Трояны

».

На данный момент существуют такие оболочки информационных каналов как Internet Explorer, Outlook Express, Microsoft Office. Сейчас появились немногочисленные классы так называемых «Макро-вирусов ». Они содержат скрытые команды для данных оболочек, которые нежелательны для рядового пользователя. И этот код уже не является кодом для компьютера, то есть это уже не программа, а текст программы, выполняемый оболочкой. Таким образом, он может быть записан в любом необходимом формате: .html, .htm - для Internet Explorer, .doc, .xls, .xlw, .txt, .prt, или любой другой - для Microsoft Office и т. д.. Такие вирусы наносят вред только определенного характера, ведь оболочка не имеет команд, к примеру, для форматирования жесткого диска. Но все же этот вид вирусов заслуживает внимания, ведь с помощью скрытых гиперссылок он способен самостоятельно загрузить из Интернета на ваш компьютер тело вируса, а некоторые вирусы способны обновляться и загружаться по частям через Интернет с определенных серверов.

Вот, например, одним из японских студентов разработан именно такой вирус, который подключает небольшой «загрузчик» к любому формату входных данных из Интернета. Далее этот загрузчик самостоятельно скачивает из Интернета с сервера с IP-адресом Babilon5 тела вируса. Этих тел четыре. Каждая из них способна самостоятельно разрушать ваш компьютер, но имеет определенное назначение. Этот вирус по типу является гибридом между макро-вирусами и обычными вирусами . Но надо отметить, что именно гибриды являются наиболее живучими, хитрыми, опасными и многочисленными среди вирусов.

Совсем недавно нашумел скандал о программисте, который, как утверждают эксперты, создал и начал распространение макро-вируса, заражавшего текстовые файлы для Microsoft Word. Его вычислили по дате и времени создания исходного документа, которое хранится в невидимых частях.doc файлов. Возможно, что файл был создан другим человеком до того, как к нему был приделан вирус, тогда вопрос о злоумышленнике остается открытым. Но эксперты утверждают, что это именно он.

Например, вирус Win32.HLLM.Klez . один из разновидностей опасного сетевого червя распространяется путем рассылки своих копий по электронной почте. Кроме того, этот червь может распространяться по локальной сети, заражая компьютеры, диски которых являются разделяемыми сетевыми ресурсами, доступными для записи. Попадая в систему, червь рассылает себя по адресам, найденным в адресной книге Windows , в базе данных ICQ и в локальных файлах. Зараженные письма, рассылаемые данным червем, используют одну из сравнительно давно известных ошибок в системе безопасности Internet Explorer , которая позволяет вложенному в письмо программному файлу (с вирусом) автоматически запуститься при простом просмотре почты в программах Outlook и Outlook Express .

Попробуем рассмотреть способы маскировок и защит, применяемых вирусами против нас рядовых пользователей и антивирусных программ.

Вероломность- это основной и самый быстрый способ сделать пакость до обнаружения. Вирус «Чернобыль»

, например, полностью стирает BIOS

(стартовую программу, расположенную в микросхеме ПЗУ, обеспечивающую работу компьютера). После такого компьютер вообще ничего не сможет выдать на экран. Но его работа легко блокируется, если внутри компьютера установлен переключатель, запрещающий писать в область ПЗУ. По этому это был первый, но и, как я думаю, последний представитель аппаратных вирусов.

Регенеративные вирусы делят свое тело на несколько частей и сохраняют их в разных местах жесткого диска. Соответственно эти части способна самостоятельно находить друг друга и собираться для регенерации тела вируса. Программа - антивирус обнаруживает и убивает лишь тело вируса, а части этого тела не заложены в антивирусной базе, так как являются измененными. От таких вирусов помогает целенаправленное низкоуровневое форматирование жесткого диска. Предварительно необходимо принять осторожные меры по сохранению информации.

Хитрые вирусы прячутся не только от нас, но и от антивирусных программ. Эти «хамелеоны» изменяют сами себя с помощью самых хитрых и запутанных операций, применяя и текущие данные (время создания файла) и используя чуть ли не половину всего набора команд процессора. В определенный момент они, конечно же, по хитрому алгоритму превращаются в подлый вирус и начинают заниматься нашим компьютером. Это самый трудно обнаруживаемый тип вирусов, но некоторые антивирусные программы, такие как «Dr.Web», способны с помощью так называемого эвристического анализа обнаруживать и обезвреживать и подобные вирусы.

«Невидимые» вирусы чтобы предотвратить свое обнаружение применяют так называемый метод «Stelth ». Он заключается в том, что вирус, находящийся в памяти резидентно, перехватывает обращения DOS (и тем самым прикладных программ) к зараженным файлам и областям диска и выдает их в исходном (незараженном) виде. Разумеется этот эффект наблюдается только на зараженном компьютере - на «чистом» компьютере изменения в файлах и загрузочных областях диска можно легко обнаружить. Но некоторые антивирусные программы могут обнаруживать вирусы - «невидимки» даже на зараженных компьютерах.

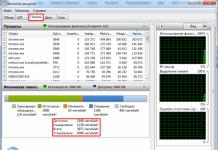

Сетевой червь «Randon» появился в марте 2003 года. Распространятся по IRC-каналам и ресурсам локальных сетей и заражает компьютеры под управлением операционных систем Windows2000 и Windows XP . Для проникновения на компьютер он подключается к локальной сети или IRC-серверу , сканирует находящийся на нем пользователей, устанавливает с ними соединение по порту 445 и пытается подобрать пароль из встроенного списка наиболее часто используемых фраз. В случае успешного взлома системы «Random» пересылает на нее троянскую программу «Apher» , которая, в свою очередь, загружает с удаленного Web-сайта остальные компоненты червя. После этого «Randon» устанавливает свои компоненты в системном каталоге Windows , регистрирует свой основной файл. Для сокрытия присутствия в памяти использует специальную утилиту «HideWindows» , которая также является компонентом червя. Благодаря ей он оказывается невидимым для пользователя, так что активный процесс «Randon» можно обнаруживать только в диспетчере задач Windows. Его побочные эффекты - создание на зараженной машине большого объема избыточного трафика и переполнение IRC-каналов .

Основные методы защиты от компьютерных вирусов

Для защиты от вирусов можно использовать:

- Общие средства защиты информации, которые полезны также как страховка от физической порчи дисков, неправильно работающих программ или ошибочных действий пользователей;

- профилактические меры, позволяющие уменьшить вероятность заражения компьютерным вирусом;

- специализированные программы для защиты от вирусов.

- Общие средства защиты информации полезны не только для защиты от вирусов. Имеются две основные разновидности этих средств:

- копирование информации - создание копий файлов и системных областей дисков;

Разграничение доступа предотвращает несанкционированное использование информации, в частности, защиту от изменений программ и данных вирусами, неправильно работающими программами и ошибочными действиями пользователей.

Несмотря на то, что общие средства защиты информации очень важны для защиты от компьюторных вирусов, все же их одних недостаточно. Необходимо применять специализированные программы для защиты от компьютерных вирусов.

Эти программы можно разделить на несколько видов:

Программы - детекторы позволяют обнаруживать файлы, зараженные одним из нескольких известных вирусов.

Программы - доктора, или фаги

, «лечат вирусы » зараженные программы или диски, «выкусывая» из зараженных программ тело вируса, т.е. восстанавливая программу в том состоянии, в котором она находилась до заражения вирусом.

Программы - ревизоры сначала запоминают сведения о состоянии программ и системных областей дисков, а затем сравнивают их состояние с исходным. При выявлении несоответствий, об этом сообщается пользователю.

Доктора - ревизоры - это гибриды ревизоров и докторов, т.е. программы, которые не только обнаруживают изменения в файлах и системных областях дисков, но и могут автоматически вернуть их в исходное состояние.

Программы - фильтры располагаются резидентно в оперативной памяти компьютера и перехватывают те обращения к операционной системе, которые используются вирусами для размножения и нанесения вреда, и сообщают о них пользователю. Пользователь может разрешить или запретить выполнение соответствующей операции.

Программы - вакцины, или иммунизаторы , модифицируют программы и диски таким образом, что это не отражается на работе программ, но вирус, от которого производится вакцинация, считает эти программы и диски уже зараженными. Эти программы крайне неэффективны и далее не рассматриваются.

Ни один тип антивирусных программ по отдельности не дает, к сожалению, полной защиты от компюторных вирусов. По этому наилучшей стратегией защиты от вирусов является многоуровневая, «эшелонная» оборона.

Опишем структуру этой обороны.

Средствам разведки в «обороне» от вирусов соответствуют программы - детекторы, позволяющие проверять вновь полученное программное обеспечение на наличие вирусов.

На переднем крае обороны находятся программы-фильтры (резидентные программы для защиты от вируса). Эти программы могут первыми сообщить о вирусной атаке и предотвратить заражение программ и диска.

Второй эшелон обороны составляют программы-ревизоры, программы-доктора и доктора-ревизоры. Ревизоры обнаруживают нападение даже тогда, когда вирус сумел «просочиться» через передний край обороны. Программы-доктора применяются для восстановления зараженных программ, если ее копий нет в архиве. Но они не всегда проводят лечение правильно. Доктора-ревизоры обнаруживают нападение вируса и лечат вирусы - зараженные файлы, причем контролируют правильность лечения вирусов, а в случае невозможности лечения вирусов обязательно рекомендуют удаление вирусов (зараженных фаилов).

Самый глубокий эшелон обороны - это средства разграничения доступа. Они не позволяют вирусам и неверно работающим программам, даже если они проникли в компьютер, испортить важные данные.

И, наконец, в «стратегическом резерве» находятся архивные копии информации и «эталонные» дискеты с программными продуктами. Они позволяют восстановить информацию при ее повреждении на жестком диске.

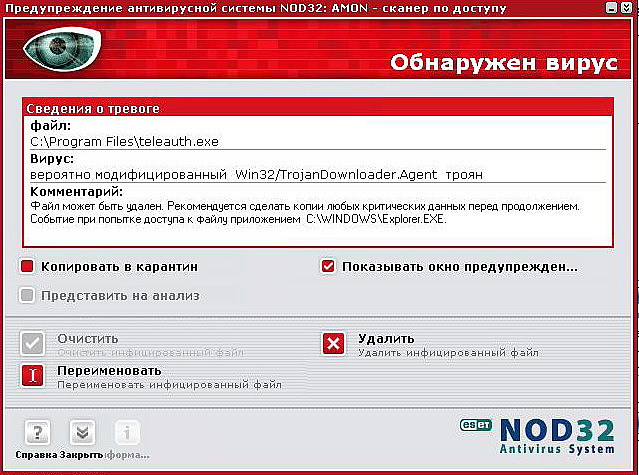

Программы - детекторы и доктора

В большинстве случаев для обнаружения вируса, заразившего компьютер, можно найти уже разработанные программы-детекторы. Эти программы проверяют, имеется ли в файлах на указанном пользователем диске специфическая для данного вируса комбинация байтов. При ее обнаружении в каком-либо файле на экран выводится соответствующее сообщение. Многие детекторы имеют режим лечения вирусов или удаления вирусов.

Следует отметить, программа - детектор может обнаруживать только те вирусы, которые ей известны (т.е. занесены в антивирусную базу данных этой программы).

Один из лучших представителей таких программ является Dr.WEB .

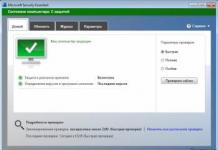

Dr.Web Security Space - решение вопроса комплексной защиты ПК от интернет-угроз: вирусов, руткитов, почтовых червей, хакерских утилит, компьютерных мошенников, спама, фишинговых сообщений, зараженных интернет-страниц и кибер-преступности, направленной против детей. Продукт обеспечивает защиту рабочих станций под управлением Microsoft Windows 2000/XP/Vista/7 (для 32- и 64-битных систем) . Также доступны версии для операционных систем MAC OS X и Linux.

Компоненты защиты: антивирус, антируткит, антишпион, веб-антивирус, антиспам, родительский контроль.

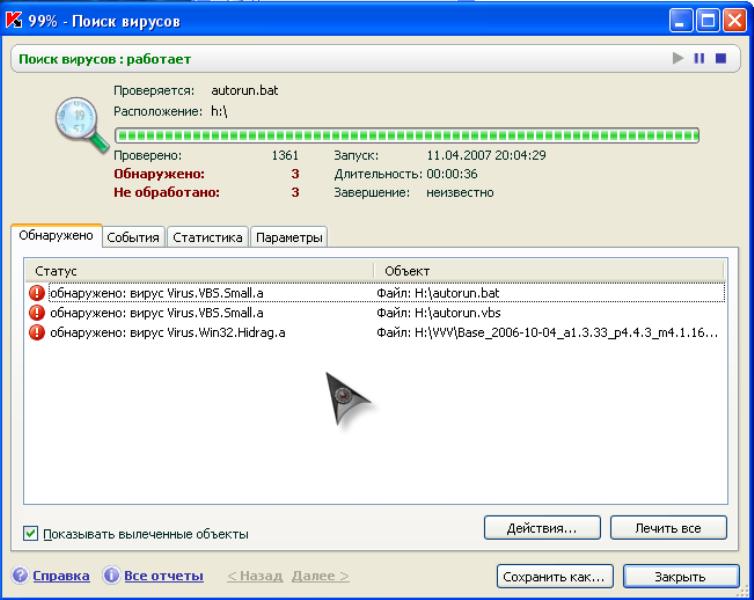

Другой вариант - это KIS Касперского.

Все в ней отличается удобным и понятным интерфейсом. Программа выполнена для операционной системы Windows XP и Windows Vista , что позволяет ей работать параллельно с другими приложениями. «Лаборатория Касперского» является российским лидером в области разработки систем антивирусной безопасности.

Это проверенные в работе защитники вашего компьютера - лечение большинства вирусов и удаление вирусов в случае их критической угрозы или неизлечимости.

Большинство программ - детекторов имеют также и функцию «доктора», т.е. они пытаются вернуть зараженные файлы и области диска в их исходное состояние - лечить вирусы. Те файлы, которые не удалось лечить, как правило, делаются неработоспособными или удаляются.

Профилактика против заражения вирусом

Рассмотрим некоторые меры, которые позволяют уменьшить вероятность заражения компьютера вирусом, а также свести к минимуму ущерб от заражения вирусом, если оно все-таки произойдет.

- Неплохо бы иметь и при необходимости обновлять архивные и эталонные копии используемых пакетов программ и данных. Перед архивацией данных целесообразно проверить их на наличие вируса.

- Целесообразно так же скопировать на дискеты служебную информацию вашего диска (FAT , загрузочные сектора ) и CMOS (энергонезависимая память компьютера). Копирование и восстановление подобной информации можно выполнить с помощью программы Rescue программного комплекса Norton Utilities.

- Следует устанавливать защиту от записи на архивных дискетах.

- Не следует заниматься нелицензионным и нелегальным копированием программного обеспечения с других компьютеров. На них может быть вирус.

- Все данные, поступающие извне, стоит проверять на вирусы, особенно файлы, «скачанные» из Интернета.

- Надо заблаговременно подготовить восстанавливающий пакет на дискетах с защитой от записи.

- На время обычной работы, не связанной с восстановлением компьютера, стоит отключить загрузку с дискеты. Это предотвратит заражение загрузочным вирусом.

- Используйте программы - фильтры для раннего обнаружения вирусов.

- Периодически проверяйте диск программами -детекторами или докторами - детекторами или ревизорами для обнаружения возможных провалов в обороне.

- Обновляйте базу антивирусных программ.

- Не допускайте к компьютеру сомнительных пользователей.

В заключение хотелось бы предостеречь от слишком рьяной борьбы с компьютерными вирусами. Ежедневный запуск полного сканирования жесткого диска на наличие вирусов так же не блестящий шаг в профилактике заражений. Единственный цивилизованный способ защиты от вирусов я вижу в соблюдении профилактических мер предосторожности при работе на компьютере. А так же нужно прибегать к помощи специалистов для борьбы с компьютерным вирусом. Кроме того, даже если вирус все-таки проник на компьютер, это не повод для паники.

Нередко главной бедой Интернета являются не вирусы и хакеры, а такое распространенное явление, как компьютерная безграмотность.

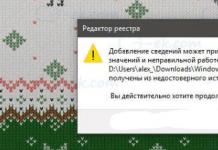

В общем-то, понятия «Вирус» не особо будет соответствовать каким-то моментом из этой статьи, было бы правильней использовать понятия «Вредоносное ПО» Но, пусть будет просто «Вирус» большинство начинающих пользователей привыкли к такому понятию, поэтому предупреждаю: В этой статье могу и «Backdoor» обозвать вирусом!

Также не буду рассказывать тут, что такое вирус и вообще о разновидности вредоносных ПО. Так как, цель статьи не много другая, нужно выяснить, зачем пишут вирусы, кому это нужно и зачем. Все же прекрасно понимают, что вирусы это плохо, и они могут нанести вред компьютеру, похитить пароли и прочие.

Кто пишет компьютерные вирусы и зачем это надо?

Вот тут, как раз уместна фраза «Сколько людей, столько и мнений »! На эту тему существует множество предположений. Моё мнение такое.

Баловство — любопытство : Простые школьники, студенты или просто программисты самоучки пишут вирусы с разными целями. Кто-то просто хочет «повыделываться» перед друзьями, что, вот он такой умный или вовсе хакер! Сумел написать программный код. В общем, просто имеет желание, выделится из толпы.

Кто-то просто занимается мелкой кражей логинов и паролей с целью посмотреть, что там у человека интересного имеется или попробовать выманить деньги за возврат пароля. Как правило — это пароли от номеров icq электронной почты, более распространенно от Социальных сетей!

На самом деле, вирусы для подобных задач пишутся не сложно, поэтому этим и занимаются школьники и самоучки. Не думаю, что такой ерундой будут заниматься хорошие программисты с большим опытом работы.

А, к примеру, можно сказать следующие: Сама же система Windows позволяет писать простые вирусы своими же средствами. Если взять древний QIP 2005 можно написать не большой батник, которые с лёгкостью уведёт с компьютера жертвы файл «config.ini» в котором зашифрованы пароли от номера icq куда-нибудь на FTP. А расшифровать это уже не проблема!

Так себе пример, но и вирусы таких «Умельцев» получаются не очень качественными и имеют кучу ошибок и недоработок.

Да и самый гнилой антивирус отобьет, такую атаку на раз! Но все ровно, опасаться творчества таких людей стоит. Некоторые индивидуумы, получив доступ к странице в социальной сети, могут изрядно похулиганить, и пообщаться с вашими друзьями от вашего имени.

Миф или реальность : Существует мнение, что сами же разработчики и пишут вирусы. Думаю вполне возможно, чем черт не шутит! Сидят там пишут вирусы, распространяют их среди пользователей интернета, а через некоторое время, сами же и заносят свои вирусы в свои антивирусные базы, а потом представляют свой антивирус, как надёжные.

Звучит как сказка или просто фантазия, но мнение такое есть, и кто-то к этому относится серьёзно. Я вообще верю в поговорку «В жизни всякое бывает » поэтому не исключаю эту версию возникновения вирусов, но и особо серьёзно к ней не отношусь.

Правда это или нет, к сожалению, мы, наверное, не когда не узнаем. Думаю, если такую компанию поймают и будет доказано, что они действительно занимаются созданием вирусов. Проблем будет много!!!

Как-то в интернете встретил такое мнение: Человек считал, что у Касперского имеется вообще целый отдел , цель которого, писать вирусы. Человек, наверное, скорее всего, пошутил!!!

Заработать деньги : Вирусы пишутся очень опытными программистами, люди знают своё дело, но использую свои знания, к сожалению, не во благо обществу! Тут тоже вариантов много, но в нескольких словах о самых распространённых и актуальных вещах, которые имеются в наше время.

Всем известные «SMS Вымогатели (winlock)» такие штуки блокируют компьютер, выводят окно пользователю с предложением отправить SMS или перечислить деньги на электронный счёт, и после этого пользователь получит пароль для разблокировки системы. Как правило, оплата не к чему хорошему не приведёт, пароль некто не вышлет, а деньги вернуть уже не получится. А цены бывают, далеко не маленькие 2000 Руб бывает 500, 300 по-разному.

Вот представьте, что будет, если таким «вирусом» за один день, заразить сразу, скажем 10 000 компьютеров? И пусть хотя бы 2 3% из пострадавших людей отправят SMS стоимостью в 300 Рублей. Уже не плохие деньги заработает создатель вируса за такой день.

На самом деле это моём представление о таких делах, я не знаю, по сколько компьютеров заражают создатели вируса и сколько они зарабатывают в день. Так как, сам я такими делами не занимался, и заниматься не собирают.

Другой вид заработка денег , используя вредоносный софт, заключается в следующем: Теперь много, да что там говорить, любая компания имеет свой сайт в интернете, где предлагает свои услуги или товар. Отсюда конкуренция, в разных сферах деятельности по-разному. А смысл всегда один. Люди заказывают сетевые атаки (DDOS) с целью положить сайты конкурентов и самим получить больше клиентов.

А работает это вот как: Пишется вредоносная программа, и в момент заражения компьютера, она начинает использовать ресурсы ПК и сетевой канал. Когда набирается много заражённых компьютеров этой программой, образуется так называемая «Бот сеть»

И когда с каждого компьютера вирус начинает отправлять кучу запросов на ресурс конкурента, его сайт становится не доступным, так как сервер не выдерживает огромное количество запросов и просто «Ложится». В итоге сайт конкурента не доступен и естественно число клиентов у заказчика станет больше.

Результаты работы вируса особого вреда пользователю не несут. Можно заметить, что ПК начинает работать немного медленнее и загрузка сайтов снижается.

На большинстве форумов посвящённых сетевой безопасности и в целом «Хакингу» предложения на тему «DDOS » запрещены администрацией. Это хорошо! И вообще уголовно наказуемо!

Это основное мнение тому, кто пишет компьютерные вирусы и зачем. Подводя итог можно вкратце сказать.

— Пишут школьники, для баловства ну или самоутверждения и мелкой кражи

— Сами разработчики Антивирусов занимаются созданием вирусов, миф!

— Опытные программисты для заработка денег не легальным путём.

В принципе на этом у меня все. Можно было упомянуть ещё и про тех программистов, которые занимаются разработкой вирусов в благих целях, то есть для тестирования на проникновения. Но об этом как-нибудь в следующий раз.

Сеть Internet поистине огромна. Ежедневно в мире отсылается более 250 млн. сообщений по электронной почте и загружается на диски пользователей около миллиона файлов. Но с недавнего времени Internet, к сожалению, стала одним из основных путей распространения компьютерных вирусов. По этой причине сплошь и рядом возникают панические страхи. Насколько они оправданы?Несомненно, любой из нас хотя бы раз в жизни получал письмо такого содержания: "Здравствуйте! Меня зовут Джон Смит, и я работаю в корпорации Microsoft (варианты -- IBM, Intel, "Лаборатория Касперского" и т. д.). Недавно мы обнаружили новый вирус, который самораспространяется по Internet в виде электронного письма, озаглавленного "Hello!". Если вам придет подобное сообщение, немедленно удалите его, не читая, так как если вы его откроете, то вирус уничтожит все важные файлы на вашем компьютере, добавит ругательные слова в документы Word, а впоследствии заботливо отформатирует диск С:. Спасибо за внимание, Джон Смит".

Что и говорить, такое сообщение способно ввергнуть в панику даже опытных пользователей, ведь об Internet, как о среде передачи опасных вирусов, слышали все, а электронная почта, казалось бы, является наиболее удобным средством для их распространения. Вот и начинает горемыка-пользователь с ужасом вчитываться в темы всех полученных писем, проверять папку, содержащую файлы электронной почты на наличие вирусов, а в особо тяжелых случаях -- рассылать вышеприведенный дружеский совет от Джона Смита всем своим друзьям.

К аждому из нас наверняка хотя бы раз в жизни приходилось получать письмо следующего содержания: "Здравствуйте! Меня зовут Джон Смит, и я работаю в компании, занимающейся антивирусными программами. Недавно мы обнаружили новый вирус..."Мы, естественно, не будем утверждать, что Internet полностью безопасна в отношении вирусов. Однако для определения истинных масштабов возможной трагедии следует разобраться в этом вопросе, чтобы отличать правду от домыслов.Как распространяются вирусы в Internet?

Наиболее часто в Internet переносчиками компьютерной "инфекции" являются:

- Исполняемые программы. Вирус может распространяться как самостоятельный файл (имеющий расширение *.com или *.exe) или как составная часть другой программы, которая в этом случае считается зараженной.

- Макросы. Как показывает практика, вирус можно написать и на одном из языков макропрограммирования, встроенных в популярные приложения. Наиболее широкое распространение получили макровирусы для программ из пакета Microsoft Office. По сути, они являются небольшими исполняемыми программками, внедренными в документы Word, Excel или Powerpoint.

- HTML-документы. Язык HTML, основной инструмент для написания Web-страниц, также стал орудием вирусописателей. HTML-вирусы используют некоторые ошибки броузеров Microsoft Internet Explorer и Netscape Navigator, чтобы обойти службы безопасности операционной системы и внедриться на компьютер пользователя. До недавних пор вирусы на основе HTML были практически безвредными, т. е. занимались лишь самовоспроизведением. Однако в последнее время стали появляться так называемые "странички-убийцы", приводящие к зависанию броузера.

Всемирная Паутина с самого начала была окружена таким огромным количеством мифов и сплетен, что рядовому пользователю поначалу даже подойти к компьютеру было боязно. Самый устрашающий из них гласил о невообразимом количестве вирусов, обитающих в Сети.

Как можно "подхватить" вирус, путешествуя по Web? По сути дела, единственными каналами, по которым он может проникнуть из WWW на ваш ПК, являются, во-первых, броузер, а во-вторых, программы, которые "закачиваются" из Сети (опять-таки с помощью броузера). И если во втором случае способ распространения вируса вполне понятен (вы загружаете зараженный файл с незнакомого сайта, распаковываете и запускаете его, после чего злобный "микроб" принимается за свое черное дело), то HTML-вирусы, поражающие Web-броузеры, появились сравнительно недавно.

Авторы HTML-вирусов не закладывают в свои творения алгоритмы размножения и совершения вредоносных действий, а используют для этого "дыры" в защите броузера и операционной системы, а также имеющиеся в них ошибки. Особенно чувствителен к "инфекционным заболеваниям" Microsoft Internet Explorer 4, так как он является составной частью операционной системы Windows 98. В итоге вирус, попавший на компьютер пользователя через этот броузер, тесно интегрированный с ОС, может найти дорогу и в другие файлы системы.

Факт существования HTML-вирусов, естественно, наводит на мысль о необходимости защиты от них. В последних версиях броузеров как от Microsoft, так и от Netscape, предусмотрены различные уровни безопасности (Security), которые можно установить при настройке броузера. Самым сильнодействующим средством против заразных "болезней" стало бы полное запрещение выполнения команд ActiveX, JavaScript и VBScript, однако не все пользователи согласятся на подобное из-за того, что именно с помощью этих языков реализуются самые эффектные элементы интерфейса и дизайна на многих Web-страничках.

Еще одна разновидность вредоносных программ, весьма распространенных в Internet, -- это "троянские кони", или "троянцы". Они не являются вирусами в строгом понимании этого слова, но распространяются в Сети упомянутыми выше способами и тоже способны нанести материальный ущерб. Так уж сложилось, что практически ни один разговор о компьютерных вирусах не обходится без упоминания о "троянцах".

"Троянский конь" -- это программа, замаскированная под коммерческий продукт, но выполняющая совсем не те действия, которые можно ожидать, исходя из ее названия или описания (если таковое присутствует). К примеру, кто бы мог подумать, что утилита, выдаваемая за очиститель дискового пространства или ускоритель работы с Internet, на самом деле предназначена совсем для других целей. В отличие от вируса, она не имеет механизма самокопирования. Ее размножению способствует сам ничего не подозревающий пользователь, копируя "троянца" друзьям, коллегам и т. д.

История "троянских коней" начинается еще с 1985 г. Тогда они именовались программами-вандалами, поскольку, попадая на винчестеры под видом полезных приложений, при запуске выполняли какое-либо вредоносное действие, например форматирование диска. Позже, когда сеть Internet получила повсеместное распространение, хакеры подумали: "А зачем разрушать то, что можно украсть?". Помните, как в "Илиаде" греки взяли Трою? Вот именно, "троянские кони" теперь полностью оправдывают свое название. После запуска они располагаются в резидентной памяти ПК, и с их помощью злоумышленники могут отслеживать ваши действия и даже выполнять некоторые операции в системе. Существуют "троянцы", позволяющие "подслушивать" пароли на подключение к Internet (получив пароль, хакер может заходить в Сеть под вашим именем и резвиться там, естественно, за ваш счет), читать вашу электронную почту и даже выполнять операции с файлами на вашем ПК!

Чтобы при работе в Internet избежать неприятностей, связанных с вирусами и "троянскими конями", запомните и выполняйте следующие основные правила: загружайте файлы лишь с надежных сайтов, а также всегда старайтесь установить наивысший уровень безопасности в броузере.

E-mailПримерно раз в неделю я получаю письмо, шаблон которого приведен в начале статьи. Обычно его текст сопровождается многочисленными галочками, показывающими, что данное сообщение уже как минимум десять раз облетело земной шар, и что около тысячи счастливых получателей узнали о существовании злобного вируса, в считанные минуты разрушающего весь компьютер. Чтобы спать спокойно, лучше наберите большими буквами, распечатайте, вставьте в рамочку и повесьте над монитором такую фразу: "Вирусов e-mail не бывает!".

Уже вижу ваш вопрошающий взгляд и слышу контраргументы: "Как же? А Melissa? А Win95.CIH, печально известный как "Чернобыль"? А вирусы на компьютере моего дяди, у которого есть только e-mail, так что никаким другим способом они туда попасть не могли?". Дело в том, что электронная почта может выступать средством передачи файлов, зараженных вирусом, но сами сообщения никоим образом не могут содержать в себе "инфекцию". Иными словами, чтение письма никак не может послужить причиной заражения компьютера вирусом. При использовании данного сервиса "микроб" может попасть к вам опять-таки вместе с программой, имеющей расширение *.exe или *.com, либо в виде HTML-вируса (если ваша почтовая программа позволяет просматривать письма в этом формате).

Если вирус программный, то он будет находиться во вложенных файлах, но никак не в самом тексте сообщения. Поэтому такими же большими буквами стоило бы напечатать и второе правило использования электронной почты: "Не открывайте незнакомых файлов!". Особенно если они заканчиваются на *.exe или *.com. Если файл пришел от знакомого вам человека, и в тексте письма описываются его назначение и источник происхождения -- тогда можете смело запускать программу на компьютере (если вы доверяете отправителю этого сообщения).

Ни в коем случае на запускайте файл, если в письме о нем ничего не сказано. Примерно полгода назад получил распространение вирус Happy99.exe, который прикреплял себя ко всем сообщениям электронной почты, исходящим из зараженного компьютера. Представьте себе такую ситуацию: вы получаете письмо от школьного друга Васи, который рассказывает, как ему сейчас хорошо на Канарах. К этому сообщению прикреплен файл с вышеупомянутым именем. Автоматически предположив, что в нем содержится самораспаковывающийся архив с фотографией счастливого товарища Васи на островах, вы смело жмете на пиктограмму файла и... Но поздно. На мой компьютер Happy99.exe пришел в свое время из Днепропетровска, от человека, которого я не знал, да и он обо мне понятия не имел, а просто был подписан на редактируемую мной рассылку. Письмо, кроме всего прочего, не содержало текста. Мой ответный запрос вызвал настоящую панику у получателя, поскольку все это означало, что компьютер, с которого отсылалась почта, был заражен.

Помните также, что e-mail, так же, как и прямая загрузка файлов из WWW, -- один из основных каналов распространения "троянских коней". На что способны эти зловредные программы, мы уже рассказывали. Поэтому, получив исполняемый файл в виде приложения к электронному письму, проявите максимум осторожности. Чаще всего по почте распространяются "троянцы", позволяющие читать ваши сообщения e-mail и подсматривать пароли.

Excel 97 сам предупредит вас о возможности заражения макровирусом, а также предложит способ защиты от него. Если вы не уверены в происхождении документа -- заблокируйте выполнение макросов.

Что касается вирусов HTML, то пользователям электронной почты о них пока можно не беспокоиться. Большинство клиентов электронной почты, кроме последних версий Microsoft Outlook, не поддерживают языки и сценарии, используемые для распространения HTML-вирусов. Небольшие оплошности в почтовых клиентах Microsoft, в принципе, легко исправимы, и вся информация о "дырах" и "заплатах" для них находится на сайте компании.

Электронная почта является одним из основных средств распространения макровирусов. В самом деле, именно документы Microsoft Office, если их нужно передать кому-либо, наиболее удобно отправить вместе с письмом. Большинство документов попадают на компьютер адресата именно таким способом.

Защита от макровирусов, в принципе, чрезвычайно проста. Вот что говорит о подобных вирусах Помощник из Word 97: "Документы и шаблоны, содержащие макросы, могут также вмещать хранящиеся в них компьютерные вирусы. При открытии такого документа вирусы активизируются, переносятся на компьютер и внедряются в шаблон "Обычный" (файл Normal.dot). После этого каждый сохраняемый документ заражается вирусом, а когда другие пользователи открывают его, их компьютеры также инфицируются. Чтобы отключить обязательную проверку документа на наличие макросов, которые могут содержать вирусы, снимите флажок Всегда выводить это окно при открытии документа, содержащего макросы в предупреждающем диалоговом окне или выберите команду Параметры в меню Сервис, а затем снимите флажок Защита от вирусов в макросах на вкладке Общие". При подобной постановке дела вы даете программе возможность определить, содержится ли в полученном документе макрос, и сообщить вам об этом. Если макрос в документе необходим, и вас предупредили о его наличии, при запуске Word вы сможете разрешить выполнение макроса, в противном случае он будет заблокирован. В Excel 97 запретить макрокоманды, содержащиеся в открываемом файле, можно непосредственно из окна с предупреждением.

Кроме того, макровирусы, во всяком случае, большинство из ныне известных, распознаются практически всеми антивирусными приложениями, поэтому стоит купить обновленный пакет такого обеспечения, или потратить время на загрузку дополнений к нему из Internet.

Таким образом, для того, чтобы защититься от вирусов при работе с электронной почтой, достаточно следовать все тому же элементарному правилу: не запускать на компьютере незнакомых приложений. Однако большинство опытных "интернетчиков" тут же возразят, что электронная почта уже давно не является лучшим средством оперативной работы и общения с друзьями. Ее место постепенно занимают службы instant messaging , в частности глобальная сеть ICQ.

ICQ

Пожалуй, единственным путем распространения вирусов через ICQ является передача файлов. Ни в тексте сообщений, ни через чат вирус передать нельзя. Отдельным вопросом является безопасность всей вашей системы при использовании ICQ, так как в этом случае IP-адрес компьютера становится известным любому из ваших собеседников, намерения которых, к сожалению, не всегда благие. Но вопрос безопасности в ICQ заслуживает отдельного обсуждения.

Итак, основу защиты от вирусов при работе в ICQ составляет все тот же неизменный принцип: не запускайте незнакомые приложения. Однако с недавних пор изобретательные вредители придумали более изощренный способ, помогающий заставить пользователя нарушить это правило. Такая "диверсия" основана на особенности отображения имен файлов в окне ICQ. Соответствующее текстовое поле вмещает в себя только определенное количество символов (около 64), и если имя файла длиннее, то в этом случае отображаться будут только первые 64. Таким образом, исполняемый файл может называться photo.jpg<необходимое количество знаков табуляции>.exe и являться совершенно нормальным приложением с несколько длинноватым именем. При получении подобного файла в строке имени вы увидите только photo.jpg, и, предположив, что файл является обычной фотографией, в которой вирусов быть не может по определению, смело нажмете на кнопку Open. Программа запустится, и заключенный в ней вирус начнет работать.

Единственный совет, который можно дать в этом случае: будьте осторожны, и сначала лучше сохраните полученный файл в отдельной папке, а затем внимательно изучите его в окне Мой компьютер или Проводник, чтобы убедиться, что он действительно представляет собой именно то, о чем утверждал вам его отправитель.

Вместо заключения

Итак, безопасность в Internet -- дело рук самих пользователей. Поэтому каждый из нас обязан всерьез заняться этими вопросами, так как иногда печальные исходы вызваны не столько низким качеством антивирусного программного обеспечения, сколько непрофессионализмом или беспечностью самого пользователя. В этой статье мы попытались развенчать устоявшиеся мифы о вирусах в Internet, а также описать реальные пути и каналы заражения вашего компьютера из Сети. Надеемся, что теперь картина причин возможных проблем и путей их решения для вас более ясна.

Введение

Современная сеть Интернет на сегодняшний день является очень продвинутой и динамически развивающейся, но вместе с ней развиваются и совершенствуются также различие вредоносные программные продукты, которые можно назвать общим термином “компьютерные вирусы”. Вредоносные программы легко проникают в незащищенный компьютер с электронными сообщениями, скачанными из интернета файлами, через пейджеры ICQ, взломанные или поддельные сайты, вместе с непроверенным программным обеспечением и многими другими способами. Если на вашем компьютере не установлена современная антивирусная программа – безопасность хранимой информации подвержена серьезной угрозе, ведь среднее время заражения подключенного к сети Интернет компьютера с отключенным антивирусом составляет примерно один час.

Если на Вашем ПК появляются вирусы – он в лучшем случае начинает работать немного медленнее. В худшем – Ваша конфиденциальная информация о логинах и паролях доступа к веб-сайтам, реквизиты доступа к Интернет-банкам и данные Ваших кредитных карт могут стать достоянием злоумышленников. Первым этапом в защите данных Вашего компьютера является установка антивирусного программного обеспечения, способного с большой долей вероятности защитить компьютер от проникновения вирусов, троянских программ, сетевых червей и прочего вредоносного программного обеспечения. Антивирус обеспечивает защиту файловой системы в режиме реального времени, своевременно обнаруживая и блокируя те приложения, которые могут причинить вред Вашему ПК. Использование систем комплексной защиты (антивирус + межсетевой экран/файрвол) также позволит контролировать всю сетевую активность установленных приложений, что является важной мерой в защите конфиденциальной информации, размещенной на компьютере – без предварительного разрешения, ни одна программа не сможет никуда ничего отправить.

Однако, при всех своих преимуществах, ни один антивирус не сможет гарантировать достаточного уровня безопасности без своевременного обновления антивирусных баз, которые содержат актуальную информацию о последних появившихся вирусах, методах их обнаружения и борьбы с ними. Также рекомендуется регулярно запускать полную проверку ПК на наличие вирусов; большинство современных антивирусных программ позволяют настроить расписание такой проверки в автоматическом режиме по расписанию.

Вы можете выбрать любой современный антивирус для защиты компьютера. В данном разделе мы подготовили инструкции по установке и базовой настройке наиболее популярных антивирусных программ.

Антивирусы

Пользователь современного персонального компьютера имеет свободный доступ ко всем ресурсам машины. Именно это открыло возможность для существования опасности, которая получила название компьютерного вируса.

Компьютерным вирусом называется специально написанная программа, способная самопроизвольно присоединяться к другим программам, создавать свои копии и внедрять их в файлы, системные области компьютера и в вычислительные сети с целью нарушения работы программ, порчи файлов и каталогов, создания всевозможных помех в работе на компьютере. В зависимости от среды обитания вирусы можно разделить на сетевые, файловые, загрузочные, файлово-загрузочные, макровирусы и троянские программы.

Виды вирусов

Ø Сетевые вирусы распространяются по различным компьютерным сетям.

Ø Файловые вирусы внедряются главным образом в исполняемые модули. Файловые вирусы могут внедряться и в другие типы файлов, но, как правило, записанные в таких файлах, они никогда не получают управление и, следовательно, теряют способность к размножению.

Ø Загрузочные вирусы внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий программу загрузки системного диска (Master Boot Record).

Ø Файлово-загрузочные вирусы заражают как файлы, так и загрузочные секторы дисков.

Ø Макровирусы написаны на языках высокого уровня и поражают файлы документов приложений, которые имеют встроенные языки автоматизации (макроязыки), такие, например, как приложения семейства Microsoft Office.

· Троянские программы , маскируясь под полезные программы, являются источником заражения компьютера вирусами.

Для обнаружения, удаления и защиты от компьютерных вирусов разработано несколько видов специальных программ, которые позволяют обнаруживать и уничтожать вирусы. Такие программы называются антивирусными .

Виды антивирусных программ

Существует несколько основополагающих методов поиска вирусов, которые применяются антивирусными программамиДля обнаружения, удаления и защиты от компьютерных вирусов разработано несколько видов антивирусных программ:

1)программы-детекторы

2)программы-доктора или фаги

3)программы-ревизоры (инспектора)

4)программы-фильтры (мониторы)

5)программы-вакцины или иммунизаторы

Программы-детекторы

Осуществляют поиск характерной для конкретного вируса сигнатуры в оперативной памяти и в файлах и при обнаружении выдают соответствующее сообщение. Недостатком таких антивирусных программ является то, что они могут находить только те вирусы, которые известны разработчикам таких программ.

Программы-доктора

Не только находят зараженные вирусами файлы, но и «лечат» их, т. е. удаляют из файла тело программы-вируса, возвращая файлы в исходное состояние. В начале своей работы фаги ищут вирусы в оперативной памяти, уничтожая их, и только затем переходят к «лечению» файлов. Среди фагов выделяют полифаги , т. е. программы-доктора, предназначенные для поиска н уничтожения большого количества вирусов. Наиболее известные из них: Kaspersky Antivirus, Norton AntiVirus, Doctor Web.

В связи с тем, что постоянно появляются новые вирусы, программы-детекторы и программы-доктора быстро устаревают, и требуется регулярное обновление версий.

Программы-ревизоры

Относятся к самым надежным средствам защиты от вирусов. Ревизоры запоминают исходное состояние программ, каталогов и системных областей диска тогда, когда компьютер не заражен вирусом, а затем периодически или по желанию пользователя сравнивают текущее состояние с исходным. Обнаруженные изменения выводятся на экран монитора. Как правило, сравнение состояний производят сразу после загрузки операционной системы. При сравнении проверяются длина файла, код циклического контроля (контрольная сумма файла), дата и время модификации, другие параметры. Программы-ревизоры имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и могут даже отличить изменения версии проверяемой программы от изменений, внесенных вирусом. К числу программ-ревизоров относится широко распространенная программа Kaspersky Monitor.

Программы фильтры

Или «сторожа» представляют собой небольшие резидентные программы, предназначенные для обнаружения подозрительных действий при работе компьютера, характерных для вирусов. Такими действиями могут являться:

· попытки коррекции файлов с расширениями СОМ. ЕХЕ;

· изменение атрибутов файла;

· прямая запись на диск по абсолютному адресу;

· запись в загрузочные секторы диска;

При попытке какой-либо программы произвести указанные действия «сторож» посылает пользователю сообщение и предлагает запретить или разрешить соответствующее действие. Программы-фильтры весьма полезны. так как способны обнаружить вирус на самой ранней стадии его существования, до размножения. Однако они не «лечат» файлы и диски.

Для уничтожения вирусов требуется применить другие программы, например фаги. К недостаткам программ-сторожей можно отнести их «назойливость» (например, они постоянно выдают предупреждение о любой попытке копирования исполняемого файла), а также возможные конфликты с другим программным обеспечением.

Вакцины или имунизаторы

Это резидентные программы. предотвращающие заражение файлов. Вакцины применяют, если отсутствуют программы-доктора, «лечащие» этот вирус. Вакцинация возможна только от известных вирусов. Вакцина модифицирует программу или диск таким образом, чтобы это не отражалось на их работе, а вирус будет воспринимать их зараженными и поэтому не внедрится. В настоящее время программы-вакцины имеют ограниченное применение.

Своевременное обнаружение зараженных вирусами файлов и дисков, полное уничтожение обнаруженных вирусов на каждом компьютере позволяют избежать распространения вирусной эпидемии на другие компьютеры.

Сканер

Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти, а также поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые «маски». Маской вируса является некоторая постоянная последовательность кода, специфичная для конкретного вируса. Если вирус не содержит постоянной маски или длина этой маски недостаточно велика, то используются другие методы.

В настоящий момент существует множество антивирусных программ, однако нет гарантии, что они смогут справиться с новейшими разработками. Поэтому следует придерживаться некоторых мер предосторожности, в частности:

1. Не работать под привилегированными учётными записями без крайней необходимости.

2. Не запускать незнакомые программы из сомнительных источников.

3.Стараться блокировать возможность несанкционированного изменения системных файлов.

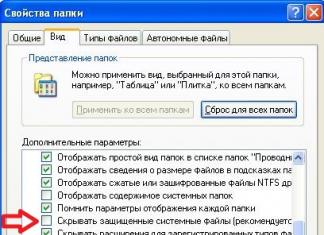

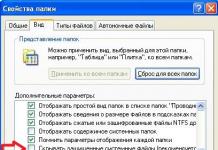

4. Отключать потенциально опасный функционал системы (например, autorun-носителей в MS Windows, сокрытие файлов, их расширений и пр.).

5. Не заходить на подозрительные сайты, обращать внимание на адрес в адресной строке обозревателя.

6. Пользоваться только доверенными дистрибутивами.

7. Постоянно делать резервные копии важных данных и иметь образ системы со всеми настройками для быстрого развёртывания.

8. Выполнять регулярные обновления часто используемых программ, особенно тех, которые обеспечивают безопасность системы.

Способы распространения компьютерных вирусов

Способы распространения компьютерных вирусов разнообразны, однако существуют все же наиболее распространенные, от которых можно уберечься, соблюдая элементарные меры предосторожности.

Дискеты. Самый распространённый канал заражения в 1980-1990-е годы. Сейчас практически отсутствует из-за появления более распространённых и эффективных каналов и отсутствия флоппи-дисководов на многих современных компьютерах.

В настоящее время USB-флешки заменяют дискеты и повторяют их судьбу - большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, портативные цифровые плееры, а с 2000-х годов всё большую роль играют мобильные телефоны, особенно смартфоны (появились мобильные вирусы).

Электронная почта . Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код.

Системы обмена мгновенными сообщениями. Здесь также распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями.

Веб-страницы. Возможно также заражение через страницы Интернета ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, ActiveX-компонент. В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости вПО владельца сайта (что опаснее, так как заражению подвергаются добропорядочные сайты с большим потоком посетителей), а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер.

Интернет и локальные сети(черви). Черви - вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер. Уязвимости - это ошибки и недоработки в программном обеспечении, которые позволяют удаленно загрузить и выполнить машинный код, в результате чего вирус-червь попадает в операционную систему и, как правило, начинает действия по заражению других компьютеров через локальную сеть или Интернет. Злоумышленники используют заражённые компьютеры пользователей для рассылки спама или для DDoS-атак.

Как видно, способов распространения компьютерных вирусов немало. Для предотвращения заражения необходимо соблюдать элементарные меры предосторожности:

· стараться использовать только проверенные ресурсы в сети Интернет;

· не скачивать сомнительные программы, а также не нажимать сомнительных картинок;

· при получении писем от неизвестного адресата, обращать внимание на расширение приложенных файлов. Если они имеют такие типы как:*.bat,*.vbs,*.scr,*.exe, то не стоит скачивать эти приложения, они могут быть заражены или попросту являются вирусом трояном;

· применять лицензионные антивирусы.

И тогда с легкостью можете избежать заражения.

Признаки заражения вирусом

При заражении компьютера вирусом важно его обнаружить, для этого следует знать основные признаки его проявления:

Прекращение работы или неправильная работа ранее успешно функционировавших программ;

Медленная работа компьютера;

Невозможность загрузки операционной системы;

Исчезновение файлов и каталогов или искажение их содержимого;

Изменение даты и времени модификации файлов;

Изменение размера файлов;

Неожиданное значительное увеличение количества файлов на диске;

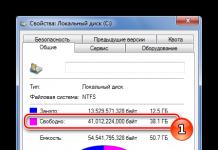

Существенное уменьшение размера свободной оперативной памяти;

Вывод на экран непредусмотренных сообщений или изображений;

Подача непредусмотренных звуковых сигналов;

Частые зависания и сбои в работе компьютера.

Следует отметить, что вышеперечисленные явления необязательно вызываются присутствием вируса, а могут быть следствием других причин. Поэтому всегда затруднена правильная диагностика состояния компьютера. Заразиться компьютерным вирусом можно только в определенных случаях :

· запуск на компьютере исполняемой программы, заражённой вирусом;

· подключение к системе заражённого драйвера;

· открытие документа, заражённого макровирусом;

· установка на компьютере заражённой операционной системы.

· Компьютер не может быть заражён, если:

· на него переписывались текстовые и графические файлы (за исключением файлов, предусматривающих выполнение макрокоманд);

· на нём производилось копирование с одной дискеты на другую при условии, что ни один файл с дискет не запускался;

· на компьютере производится обработка принесённых извне текстовых и графических файлов, файлов данных и информационных файлов (за исключением файлов, предусматривающих выполнение макрокоманд);

· переписывание на компьютер заражённого вирусом файла ещё не означает заражения его вирусом. Чтобы заражение произошло нужно либо запустить заражённую программу, либо подключить заражённый драйвер, либо открыть заражённый документ (либо, естественно, загрузиться с заражённой дискеты). Иначе говоря, заразить свой компьютер можно только в том случае, если запустить на нём непроверенные программы и (или) программные продукты, установить непроверенные драйвера и (или) операционные системы, загрузиться с непроверенной системной дискеты или открыть непроверенные документы, подверженные заражению макровирусами.

Антивирус Касперского

Антиви́рус Каспе́рского (англ. Kaspersky Antivirus, KAV ) - антивирусное программное обеспечение, разрабатываемое Лабораторией Касперского. Предоставляет пользователю защиту от вирусов, троянских программ, шпионских программ,руткитов, adware, а также неизвестных угроз с помощью проактивной защиты, включающей компонент HIPS (только для старших версий, именуемых «Kaspersky Internet Security 2009+, где "+" - порядковый номер предыдущего регистра, ежегодно увеличиваемый на единицу в соответствии с номером года, следующим за годом выпуска очередной версии антивируса»). Первоначально, в начале 1990-х, именовался -V , затем - AntiViral Toolkit Pro .

Кроме собственно антивируса, также выпускается бесплатная лечащая утилита Kaspersky Virus Removal Tool.

Основные возможности

Претерпев ряд существенных изменений и улучшений, Антивирус Касперского 2016 приобрел новые возможности, сохранив и улучшив при этом показатели надежности.

Основные возможности антивируса следующие:

· Удобство использования

Новая версия Касперского стала более дружелюбной к пользователям. Это касается таких показателей, как понятность, наглядность и информационная доступность. Произведены улучшения и отладка сервиса отчетов и интерфейсов навигации.

· Повышение производительности и улучшение технологий защиты

Новый продукт имеет контроль интернет-трафика, который позволяет оптимизировать финансовые расходы, когда происходит подключение к сети посредством 3G, 4G и Wi-Fi.

Переход на новую актуальную версию и бесплатное автоматическое обновление поддерживает в актуальном состоянии вашу защиту.

Контроль изменений, которые происходят в операционной системе.

В случае попыток установок сторонней программой различных расширений, изменений параметров браузера пользователю будет демонстрироваться предупреждение с возможностью запретить (откатить) или разрешить данные изменения.

· Защита сбора данных

Предусмотрена возможность включить белый список ресурсов и сайтов, которые уже проверены и их нет необходимости контролировать. Пользователь может сам настраивать ограничения для необходимых ему сайтов – вносить в белый либо черный список.

Новый функционал обнаруживает и блокирует запросы веб-сайтов, которые пытаются отслеживать действия пользователя и выуживать у него информацию.

Позволяет просматривать запросы, которые исходят из отслеживающих систем и блокировать их выборочно.

Статистику обнаружения запросов можно посмотреть в отчетах продукта или в самом браузере (посредством плагина).