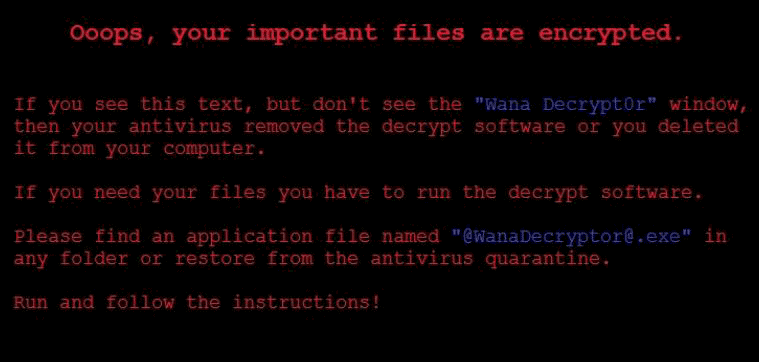

Продолжает свое угнетающее шествие по Сети, заражая компьютеры и шифруя важные данные. Как защититься от шифровальщика, защитить Windows от вымогателя – выпущены ли заплатки, патчи, чтобы расшифровать и вылечить файлы?

Новый вирус-шифровальщик 2017 Wanna Cry продолжает заражать корпоративные и частные ПК. Ущерб от вирусной атаки насчитывает 1 млрд долларов . За 2 недели вирус-шифровальщик заразил по меньшей мере 300 тысяч компьютеров , несмотря на предупреждения и меры безопасности.

Задача 6: Ограничение привилегий

Другая область защиты, которую вы не можете игнорировать, - это назначение привилегий пользователям сети. Такие ограничения могут благоприятно минимизировать влияние вредоносного программного обеспечения, которое часто использует права пользователей при выполнении своей работы.

Задача 7: Ограничить доступ для несанкционированных приложений

Чтобы свести к минимуму риск, вы можете создать список разрешенных приложений.Правило хэша - это правило, основанное на данных криптографического «отпечатка пальца» приложения. Его преимуществом является его стабильность. Это правило применяется независимо от имени или местоположения программы. К сожалению, это относится только к одной версии приложения, а это значит, что после обновления приложения вам также необходимо убедиться, что новое правило отпечатка пальца обновлено.

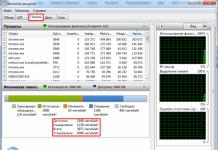

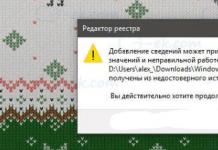

Вирус-шифровальщик 2017, что это - как правило, можно «подцепить», казалось бы, на самых безобидных сайтах, например, банковских серверах с доступом пользователя. Попав на жесткий диск жертвы, шифровальщик «оседает» в системной папке System32 . Оттуда программа сразу отключает антивирус и попадает в «Автозапуск ». После каждой перезагрузки программа-шифровальщик запускается в реестр , начиная свое черное дело. Шифровальщик начинает скачивать себе подобные копии программ типа Ransom и Trojan . Также нередко происходит саморепликация шифровальщика . Процесс этот может быть сиюминутным, а может происходить неделями – до тех пор, пока жертва заметит неладное.

Правило пути - это правило, основанное на местоположении. Можно обратиться к системному реестру. Правило сертификата - это правило, основанное на сертификате. Позволяет определить ключ, с помощью которого инструмент разрешит или запретит подписанное приложение.

Эта функция проще в использовании и предоставляет новые возможности и усовершенствования, что снижает административную нагрузку. Тем не менее, вы должны тщательно протестировать обе технологии, прежде чем развертывать их, потому что, если вы не настроите их правильно, пользователи могут не запускать, например, необходимые законные бизнес-приложения.

Шифровальщик часто маскируется под обычные картинки, текстовые файлы , но сущность всегда одна – это исполняемы файл с расширением.exe, .drv, .xvd ; иногда – библиотеки.dll . Чаще всего файл несет вполне безобидное имя, например «документ. doc », или «картинка.jpg », где расширение прописано вручную, а истинный тип файла скрыт .

Задача 8: Защита клиентских приложений

Ниже приведены конкретные способы настройки конкретных приложений, наиболее уязвимых для атак вредоносных программ. Пользователи должны загружать файлы из Интернета или выполнять коды только в том случае, если они принадлежат к авторитетному источнику. Ни при каких обстоятельствах вы не должны полагаться исключительно на внешний вид вашего сайта или адрес сайта, так как сайт и его адрес могут быть скрыты. Также имейте в виду текущие обновления дополнений или полностью удалите их.

Было разработано много разных технологий и технологий, которые помогут вам оценить надежность вашего сайта. Эта технология проверяет, имеет ли код действительный сертификат и что идентификатор издателя программного обеспечения соответствует сертификату.

После завершения шифровки пользователь видит вместо знакомых файлов набор «рандомных» символов в названии и внутри, а расширение меняется на доселе неизвестное - .NO_MORE_RANSOM, .xdata и другие.

Вирус-шифровальщик 2017 Wanna Cry – как защититься . Хотелось бы сразу отметить, что Wanna Cry – скорее собирательный термин всех вирусов шифровальщиков и вымогателей, так как за последнее время заражал компьютеры чаще всех. Итак, речь пойдет о защите от шифровальщиков Ransom Ware, коих великое множество: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry .

Если ваш сайт прошел все тесты положительно, вероятность того, что злоумышленник передаст вредоносный код системе, уменьшается. Например, если мы убеждены, что что-то, что мы хотим загрузить во внутренней сети, безопасно, тогда мы можем установить низкий уровень безопасности. Однако, если источник загруженного файла находится в Интернете или в группе сайтов с черным списком, параметры безопасности могут быть установлены на средний или высокий. При этих настройках браузер проверяет содержимое или отображает уведомление, например подозрительный ложный сертификат, перед тем, как пользователь загрузит файл.

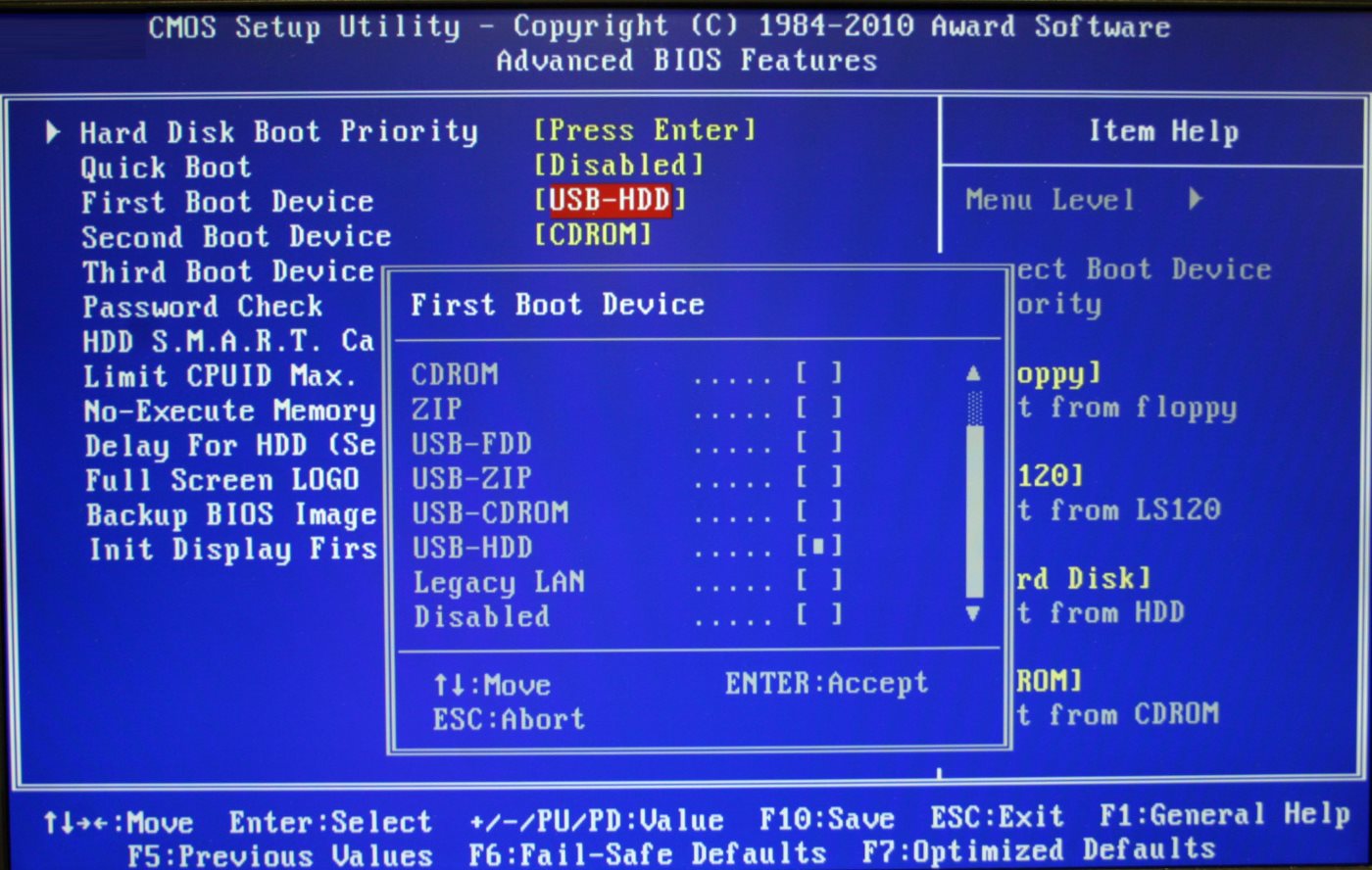

Как защитить Windows от шифровальщика. – EternalBlue через протокол SMB портов .

Защита Windows от шифровальщика 2017 – основные правила:

- обновление Windows, своевременный переход на лицензионную ОС (примечание: версия XP не обновляется)

- обновление антивирусных баз и файрволлов по требованию

- предельная внимательность при скачивании любых файлов (милые «котики» могут обернуться потерей всех данных)

- резервное копирование важной информации на сменный носитель.

Вирус-шифровальщик 2017: как вылечить и расшифровать файлы.

Если вредоносное программное обеспечение когда-либо было взломано в вашу систему по электронной почте в прошлом, это означает, что, возможно, не все настройки были настроены должным образом. Владельцы взлома часто используют электронную почту для распространения вредоносного ПО. Раньше несколько крупных «эпидемий» распространялись через червей или троянцев, которые распространялись в массовом порядке как вложения сообщений. Вредоносные программы по-прежнему распространяются таким образом, но сегодня многие злоумышленники переключились на отправку прямых сообщений на зараженные файлы или для загрузки сайтов.

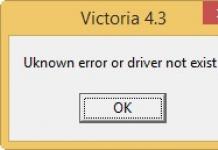

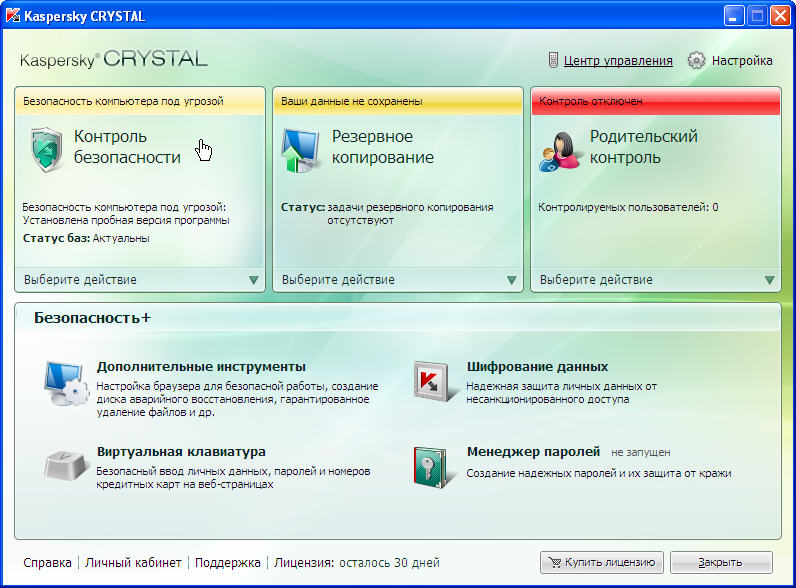

Надеясь на антивирусное ПО, можно забыть о дешифраторе на некоторое время . В лабораториях Касперского, Dr. Web, Avast! и других антивирусов пока не найдено решение по лечению зараженных файлов . На данный момент есть возможность удалить вирус с помощью антивируса, но алгоритмов вернуть все «на круги своя» пока нет.

Некоторые пытаются применить дешифраторы типа утилиты RectorDecryptor , но это не поможет: алгоритм для дешифровки новых вирусов пока не составлен . Также абсолютно неизвестно, каким образом поведет себя вирус, если он не удален, после применения таких программ. Часто это может обернуться стиранием всех файлов – в назидание тем, кто не хочет платить злоумышленникам, авторам вируса.

Поэтому вы можете ограничить возможности почтовых клиентов получать определенные типы файлов или не позволять вам нажимать на гиперссылку. Просмотр всех текстовых сообщений электронной почты. Запретить отправку сообщения без специального разрешения. Блокировать электронные письма в опасных вложениях.

Вышеупомянутые средства могут оказать положительное влияние на производительность системы. Поскольку какой-либо динамический контент, включенный в сообщение, будет отключен, загрузка ссылки будет уменьшаться. Однако здесь также следует уделить внимание ограничению прав на необходимые функции или потребности в функционировании организации.

На данный момент самым эффективным способом вернуть потерянные данные – это обращение в тех. поддержку поставщика антивирусной программы, которую вы используете . Для этого следует отправить письмо, либо воспользоваться формой для обратной связи на сайте производителя. Во вложение обязательно добавить зашифрованный файл и, если таковая имеется – копия оригинала. Это поможет программистам в составлении алгоритма. К сожалению, для многих вирусная атака становится полной неожиданностью, и копий не находится, что в разы осложняет ситуацию.

Поскольку офисные приложения стали более эффективными, они стали более восприимчивыми к вредоносным атакам. Например, макросы используют макрокоманды, созданные текстовыми процессорами, электронными таблицами или другими приложениями репликации данных.

Обязательно убедитесь, что для всех приложений, обрабатывающих такие файлы, включен один из самых подходящих параметров безопасности. Возможность отправлять мгновенные сообщения улучшила связь между пользователями по всему миру. К сожалению, это явление гарантирует злонамеренным программистам новые способы проникновения в их системы-жертвы. Хотя текстовые сообщения не подвергаются прямой угрозе нападениями, большинство мессенджеров, чтобы упростить связь, также разрешают передачу файлов. Процесс передачи файлов запускает прямой доступ к вашей корпоративной сети.

Кардиальные методы лечения Windows от шифровальщика . К сожалению, иногда приходится прибегать к полному форматированию винчестера, что влечет за собой полную смену ОС. Многим придет в голову восстановление системы, но это не выход – даже есть «откат» позволит избавиться от вируса, то файлы все равно останутся зашированными.

Чтобы заблокировать передачу файлов, вы можете включить простую фильтрацию брандмауэра для портов, используемых вашим коммуникатором. Однако мобильные компьютеры будут защищены только тогда, когда они находятся в сети организации. Может случиться так, что мы не сможем заблокировать данные порта, поскольку, например, специфика работы организации требует использования такого метода связи и передачи данных. Вы можете настроить этот способ.

В окне навигации щелкните значок «Передача файлов». Установите флажок «Сканировать вирусы». Теперь вы можете выполнить одно из следующих действий. Если невозможно исключить такое программное обеспечение, важно помнить, что его действие увеличивает риск использования вредоносного ПО. Существуют ли какие-либо юридические проблемы из-за географического расположения используемых приложений? Некоторые нормативные и международные правила могут запрещать использование отдельных приложений в определенных географических регионах.

Вирус-шифровальщик – это вредоносное ПО, которое обманным путём попадает на ПК пользователя, поражает файлы жёсткого диска и за расшифровку данных требует денежного вознаграждения. В основном файлами-жертвами становятся файлы формата.mp3, .doc, .docx, .pdf, .jpg, .rar. и другие.

Используют ли компьютеры, используемые организацией, требования к использованию программного обеспечения для защиты от вредоносных программ без ущерба для производительности? Правильно ли настроены индивидуальные клиентские компьютеры для эффективного управления безопасностью? Поэтому убедитесь, что ваши компьютеры способны удовлетворить все основные элементы вашего плана безопасности. Будет ли организация планировать инвестировать в приложения, которые потребуют защиты в будущем? Если в брандмауэр антивирусной защиты включено любое из следующих изменений.

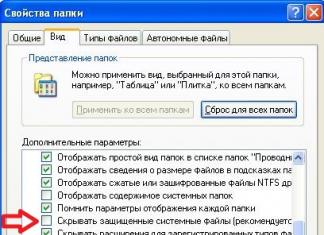

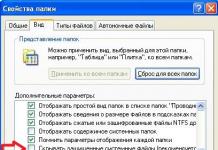

Как же защитить свой ПК от вирусов-шифровальщиков? Рассмотрим на примере Windows 7.

Настройка безопасности ПК от вирусов-шифровальщиков

Чтобы защитить ПК от вирусов-шифровальщиков, необходимо следовать инструкциям.

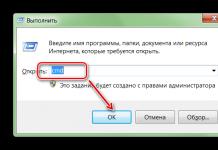

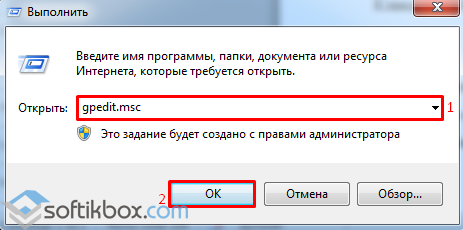

Кликаем «Win+R» и вводим «gpedit.msc».

Приложения, которые нужно будет оставить или заменить. Увеличение или уменьшение размера файла. Внедрение новых приложений, требующих защиты. Какой график обновлений даст вам лучшую защиту компьютера? График должен соответствовать ожиданиям и возможностям бизнеса организации.

Будет ли стратегия защиты также обеспечивать адекватную защиту для мобильных пользователей, которые используют ресурсы организации? При разработке стратегии защиты компьютера от вредоносного ПО легко заметить некоторые из сегментов инфраструктуры. Рассмотрим такие факторы, как удаленный доступ, доступ в Интернет и поддержка других филиалов.

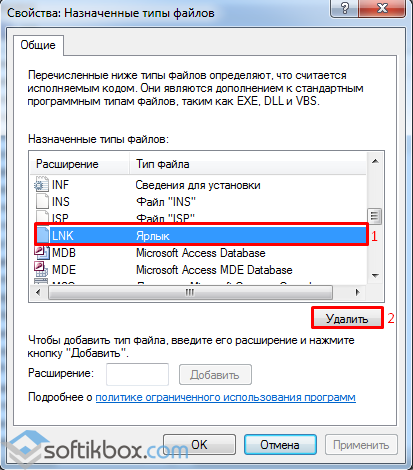

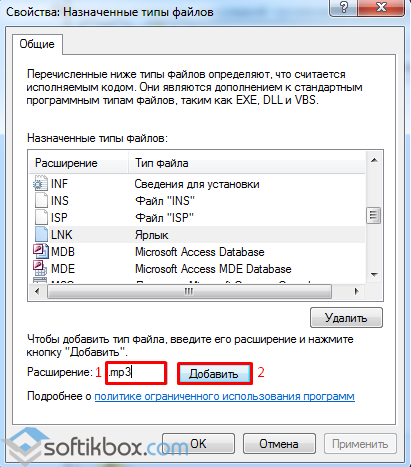

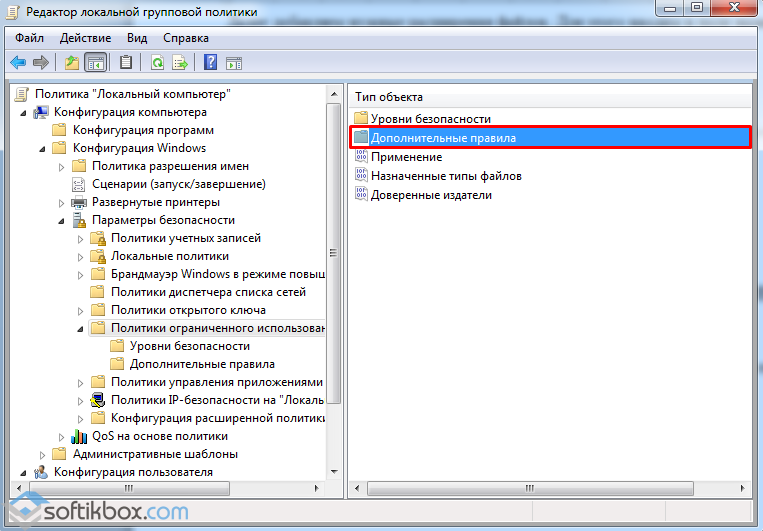

Откроется редактор локальной групповой политики. Переходим по адресу: «Конфигурация компьютера», «Конфигурация Windows», «Параметры безопасности», «Политика ограниченного использования программ». Открываем файл «Назначенные типы файлов».

![]()

Как распознать потенциально опасную ссылку и избежать такой ситуации? Поэтому, если сообщение, которое вы видите, похоже на заголовок таблоида, рассматривайте его как первый предупреждающий сигнал. Очень часто троянские кони скрываются под ними. Осторожно с чужими ссылками.

Будьте внимательны при открытии сообщений от незнакомцев. Если вы получите сообщение от кого-то, кого не знаете, рассматривайте его как красный флаг. Когда вы нажимаете на сообщение, вирус пересылается вашим друзьям. Избегайте сообщений, которые были отправлены несколькими пользователями.

Удаляем ярлык LNK.

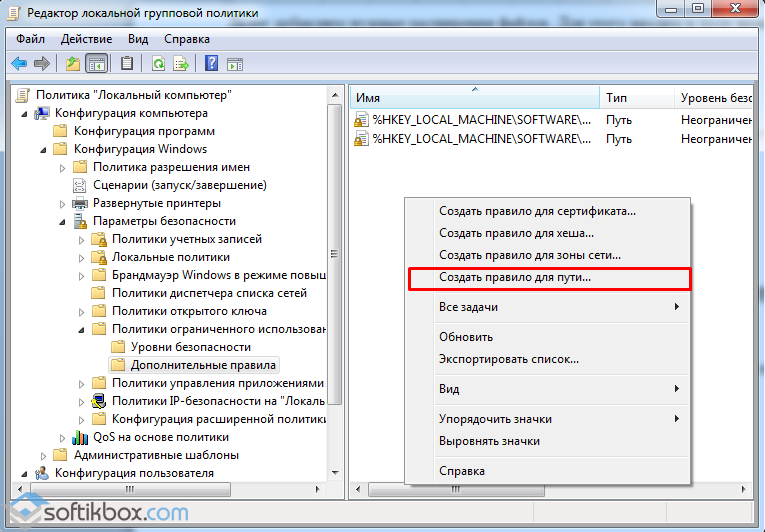

После добавления расширений переходим в папку «Политика ограниченного использования» и далее в «Дополнительные правила».

Это признак того, что потенциальный вирус распространяется среди ваших друзей, которые были не слишком осторожны. Если на всей стене появляется ссылка с названием «Лучшее сексуальное видео», это еще один предупреждающий сигнал. Не комментируйте запрос на материальную поддержку.

Новости от людей, которых вы не знаете и которые просят вас о финансовой поддержке инициативы, обычно следует рассматривать как подозрительные. Также избегайте приложений, которые утверждают, что они полностью протестированы и не содержат ошибок и вирусов.

Часто обновляйте антивирусное программное обеспечение. Если вы случайно нажали на сообщение, не нажимайте на какие-либо дополнительные ссылки или загрузки. Если уже слишком поздно, и вирус уже заразил вашу учетную запись, то процесс удаления может быть относительно простым, если у вас есть хорошее антивирусное программное обеспечение.

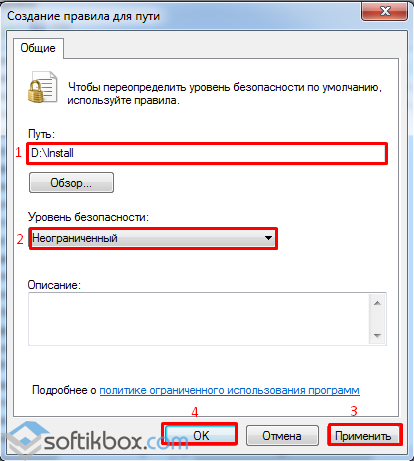

В папке «Дополнительные правила» жмём правой кнопкой мыши на пустом месте и выбираем «Создать правило для пути».

На диске «D» создаём папку «Install». В диалоговом окне «Создать правило для пути» вводим адрес папки «D:\Install». Ставим неограниченный уровень безопасности, кликаем «Применить» и «ОК».

Пользователям часто рекомендуется периодически проверять систему на наличие инфекций, но в текущем сценарии кибератак это уже недостаточно. Учитывая, что многие угрозы в настоящее время специально разработаны для того, чтобы их не было обнаружено, есть еще некоторые подсказки, которые мы можем идентифицировать скомпрометированный компьютер.

Это либо компьютерная программа-шпион, либо поддельная антивирусная инфекция. «Мой компьютер работает очень медленно». Если вирус, червь или троянец заражены, они могут потреблять компьютерные ресурсы, что делает его более сложным, чем обычно. «Приложения, которые не запускаются». Сколько раз вы пытались запустить приложение из домашнего или рабочего стола, и ничего не происходит? Иногда можно открыть еще одну программу. Как и в предыдущем случае, может возникнуть другая проблема, но есть хотя бы один симптом, который говорит, что что-то не так. «Я не могу подключиться к Интернету или работает очень медленно». Потеря доступа в Интернет является еще одним признаком заражения, хотя это также может быть вызвано проблемами с вашим интернет-провайдером или маршрутизатором. С другой стороны, у вас может быть подключение к Интернету, которое работает намного сложнее обычного. Это, безусловно, еще один признак заражения вредоносными программами. Многие вирусные файлы специально предназначены для перенаправления интернет-трафика на определенные сайты без согласия пользователя или даже подражания определенным сайтам, создавая впечатление о законном сайте. «Где исчезли мои файлы?». Будем надеяться, что никто не будет задавать этот вопрос, хотя некоторые атаки специально предназначены для шифрования или удаления определенных файлов и даже перемещения документов из одного места в другое. Если вы окажетесь в такой ситуации, пришло время начать волноваться. «Мой антивирус ушел, брандмауэр отключен». Еще одна типичная угроза для Интернета - отключить системы безопасности, установленные на вашем компьютере. Если одна программа остановится, это может быть ошибка программного обеспечения, но если все компоненты безопасности были отключены, у вас наверняка есть зараженный компьютер. «Мой компьютер говорит на другом языке». Если язык некоторых приложений меняется, экран появляется в обратном порядке, странные «насекомые» начинают «съедать» экран, у вас может быть зараженная система. «Мне не хватает файлов, необходимых для запуска игр, программ и т.д.». Опять же, это может быть признаком инфекции, хотя это может быть неполная или неправильная установка этих программ. «Мой компьютер в основном сходил с ума». Если ваш компьютер начинает действовать самостоятельно или отправляет электронные письма, не зная, открываются ли интернет-приложения или окна в одиночку, иногда, система может быть взломана вредоносными программами.

- «Компьютер разговаривает со мной».

- Это типичный пример инфекции.

- Это может быть симптомом для многих причин, включая заражение вирусом.

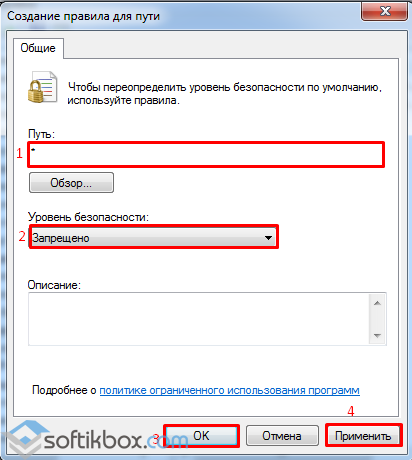

Теперь вновь создаём новое правило для пути. Только вместо названия ставим * и уровень безопасности назначаем «Запрещено». Кликаем «Применить» и «ОК».

Перезагружаем «ПК».

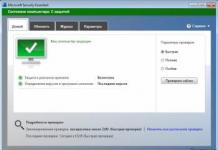

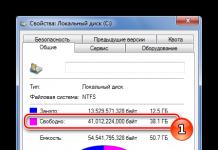

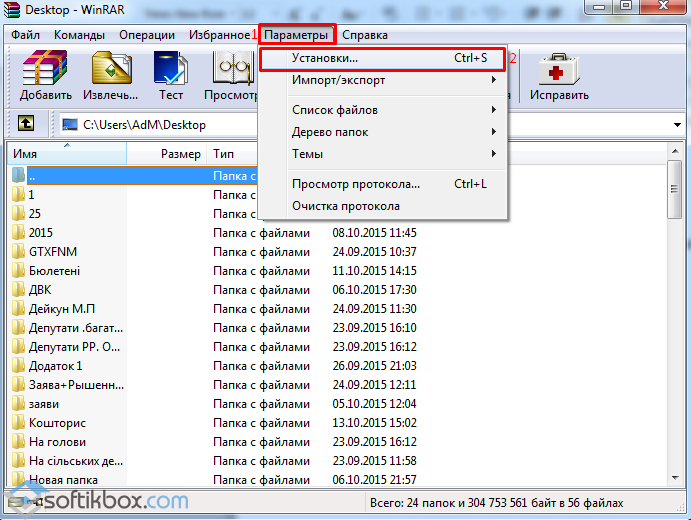

Теперь запускаем Winrar не ниже третей версии. Кликаем «Параметры» и «Установки».

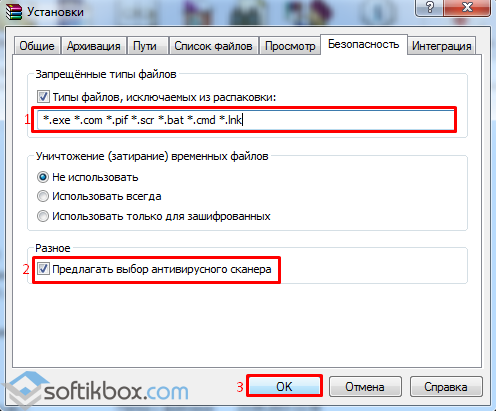

Переходим во вкладку «Безопасность». Проставляем весь список наших расширений и ставим отметку «Предлагать выбор антивирусного сканера».

Перезагружаем ПК. Теперь ваш компьютер полностью защищён от вирусов-шифровальщиков.